Tipo: Web Article

Link originale: https://www.troyhunt.com/have-i-been-pwned-2-0-is-now-live/

Data pubblicazione: 2025-09-06

Autore: https://www.facebook.com/troyahunt

Sintesi #

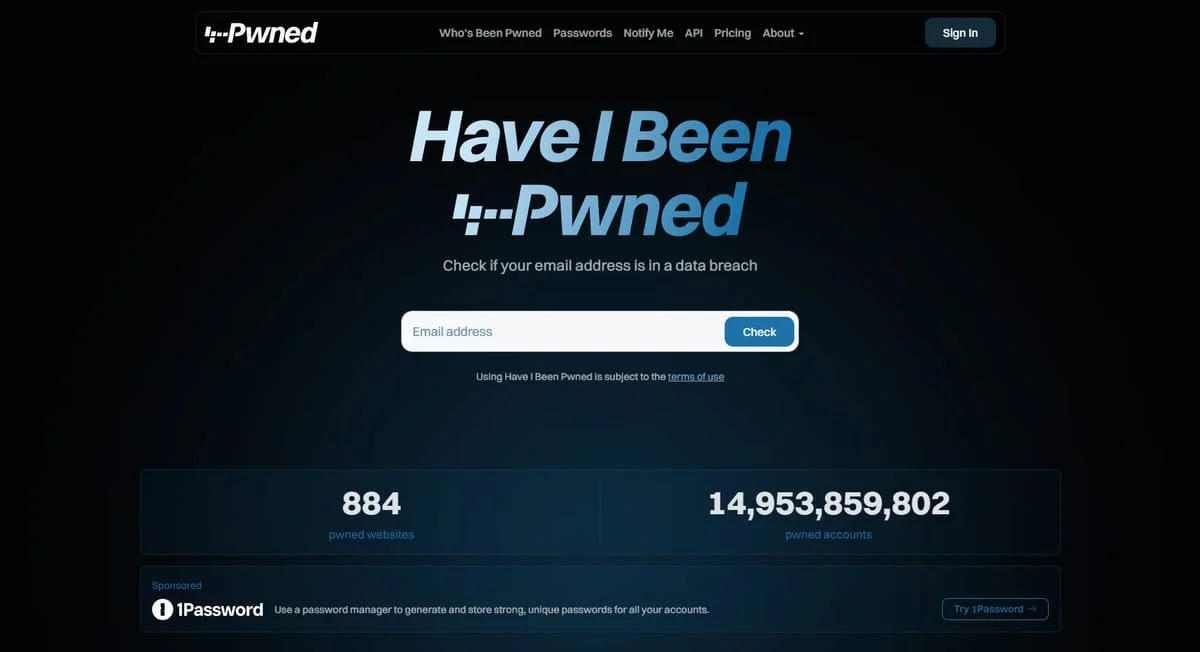

WHAT - Questo articolo parla del lancio della versione 2.0 di Have I Been Pwned (HIBP), un servizio che permette agli utenti di verificare se le proprie credenziali sono state compromesse in data breach.

WHY - È rilevante per il business AI perché la sicurezza delle informazioni è cruciale per proteggere i dati sensibili e prevenire attacchi informatici, un problema centrale per le aziende che operano nel settore AI.

WHO - Troy Hunt, il creatore di HIBP, è l’autore principale. La community di utenti e sviluppatori che utilizzano il servizio sono gli attori principali.

WHERE - HIBP si posiziona nel mercato della sicurezza informatica, offrendo strumenti per la verifica delle credenziali compromesse. È parte dell’ecosistema di sicurezza online, integrandosi con altri servizi di monitoraggio e protezione dei dati.

WHEN - Il lancio della versione 2.0 rappresenta un aggiornamento significativo dopo un lungo periodo di sviluppo. Il servizio è consolidato, ma la nuova versione introduce funzionalità avanzate e miglioramenti dell’interfaccia utente.

BUSINESS IMPACT:

- Opportunità: Integrazione con sistemi di monitoraggio della sicurezza aziendale per offrire un servizio di verifica delle credenziali compromesse ai clienti.

- Rischi: Competizione con altri servizi di sicurezza informatica che offrono funzionalità simili.

- Integrazione: Possibile integrazione con lo stack di sicurezza esistente per migliorare la protezione dei dati e la risposta agli incidenti di sicurezza.

TECHNICAL SUMMARY:

- Core technology stack: Utilizza tecnologie web moderne come JavaScript, TypeScript, e API RESTful. Il backend è probabilmente basato su cloud e serverless.

- Scalabilità: Il servizio è progettato per gestire un alto volume di richieste, utilizzando tecnologie cloud per scalare dinamicamente.

- Differenziatori tecnici: La nuova versione introduce una dashboard personalizzata, una pagina dedicata per ogni breach con consigli specifici, e un negozio di merchandise. La rimozione delle ricerche per username e numeri di telefono semplifica l’interfaccia utente e riduce la complessità del parsing dei dati.

Casi d’uso #

- Private AI Stack: Integrazione in pipeline proprietarie

- Client Solutions: Implementazione per progetti clienti

- Strategic Intelligence: Input per roadmap tecnologica

- Competitive Analysis: Monitoring ecosystem AI

Risorse #

Link Originali #

- Troy Hunt: Have I Been Pwned 2.0 is Now Live! - Link originale

Articolo segnalato e selezionato dal team Human Technology eXcellence elaborato tramite intelligenza artificiale (in questo caso con LLM HTX-EU-Mistral3.1Small) il 2025-09-06 10:53 Fonte originale: https://www.troyhunt.com/have-i-been-pwned-2-0-is-now-live/